投稿者:FIDOスタッフ

パスキーは、よりシンプルで強力な認証を可能にすることを約束します。しかし、まず、組織、政府、個人がこのテクノロジーを採用する必要があり、その中には疑問を抱いている人もいます。

3月13日に開催された「Authenticate Virtual Summit: Demystifying Passkey Implementation」では、FIDO Alliance、Intercede、IDEMIA、Yubico、Dashlane、1Passwordの講演者、およびAmazonやTargetなどの実装企業が、パスキーの実装と操作の経験について発表しました。バーチャルサミットでは、FIDOアライアンスのパスキーに関する技術的な視点や、企業、消費者認証、米国政府におけるパスキーのユースケースについて取り上げました。その過程で、参加者は多くの質問をし、多くの洞察力に富んだ回答を得ました。

基本的に、バーチャルサミット全体で共鳴した重要なテーマは、パスキーはパスワードの代替品であり、すぐには実現できない代替品であるということでした。

「パスワードは依然としてログオンの主要な方法であり、ソーシャルエンジニアリングによるフィッシングは依然として容易であり、使用や維持が非常に難しい傾向があります」と、FIDOアライアンスの標準開発担当シニアディレクターであるデビッド・ターナー氏は述べています。「その結果は現実であり、その影響は世界全体にとって現実的です。」

パスキー 101

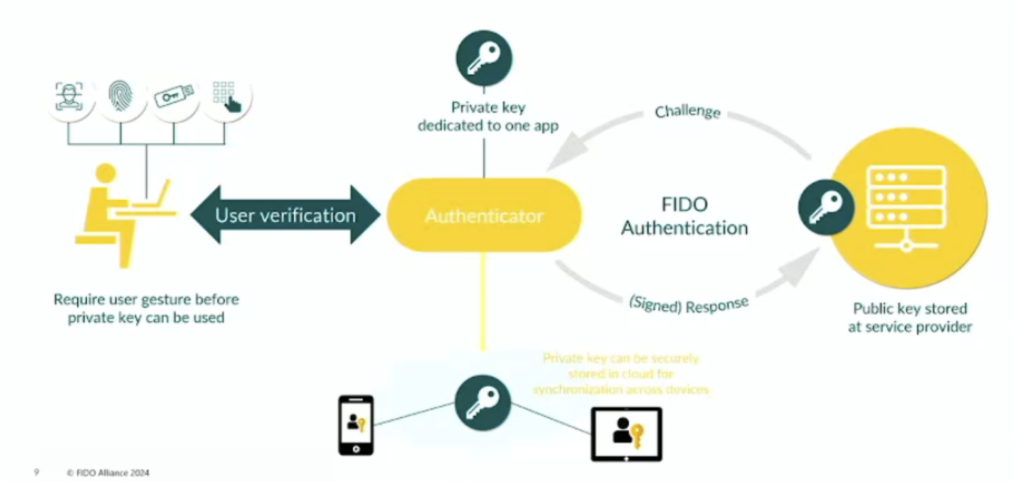

セッション中、ターナー氏はパスキーとは何か、そしてパスキーがどのように機能するかについての概要を説明しました。

パスキーは既存のFIDO認証プロトコルに基づいて構築され、ユーザーエクスペリエンスを簡素化します。

パスキー プロバイダーを使用してデバイス間でパスキーを同期できるようになり、デバイスごとに個別の資格情報が不要になりました。パスキーは、クロスデバイス認証などの新機能も有効にします。ターナー氏は、あるデバイスでスキャンされた QR コードが、近くの別のデバイスに保存されている資格情報に安全に接続する方法を実証しました。

同期されたパスキーに加えて、セキュリティキーなどのテクノロジーに依存して必要な資格情報を提供するデバイスバインドパスキーもあります。

パスキーの状態

パスキー採用の現在と将来の状況は、

アンドリュー・シキアー、FIDOアライアンスのエグゼクティブディレクター兼CEO。

現在、2024 年の現時点で、数十億人のユーザーを代表する主要なプラットフォーム ベンダーである Microsoft、Apple、Google を含む何百ものサービスがパスキーをサポートしています。

「あなたがサービスプロバイダーであり、パスキーを導入したい場合は、消費者がパスキーを活用できるという高い自信を持ってそうすることができます」と彼は言いました。

FIDOアライアンスは、バーチャルサミットの中核をなすベストプラクティスや成功事例を共有することで、今後数年間でパスキーのサポートを推進することを目指しています。

広く採用するための重要な要素として、使いやすさが強調されました。

「ユーザビリティが最も重要です。それはあなたが行うことの最前線と中心でなければなりません」とシキアルは言いました。

FIDOアライアンスは、企業がユーザーフレンドリーな方法でパスキーを実装できるよう、ユーザーエクスペリエンスガイドラインとデザインシステムをリリースしました。今後のガイドラインでは、追加のユースケースが取り上げられる予定です。

Shikiar 氏は、パスキーはパスワードのセキュリティを向上させるための新しい追加機能ではないと強調しました。同氏は、パスキーが既存の認証方法を強化する単なる試みではなく、真のパスワードの代替品とみなされることを期待している。同氏は、根本的な問題はパスワードであり、目標はパスワードの上にセキュリティ層を追加するだけでなく、パスワードを置き換えることであるべきだと強調した。Shikiar氏は、多要素認証要素について考えるのをやめ、代わりにフィッシング耐性のあるIDを有効にすることを考えてほしいと考えています。

パスキーはターゲットでターゲットにあります

パスキーは小売大手のターゲットですでに使用されており、セキュリティの向上と従業員の認証の最適化に役立っています。

Targetのサイバーセキュリティ担当シニアディレクターであるTom Sheffield氏は、同社は2018年から従業員認証にFIDOを活用しており、2021年にはプライマリ認証器としてFIDOを採用していると述べました。

Target がプラットフォーム全体でパスキーのサポートをより簡単に有効にできる方法の 1 つは、シングルサインオン(SSO)を使用することです。

「当社の Web アプリケーション スイート全体に非常に堅牢な SSO 環境があります」と Sheffield 氏は述べています。「そのため、FIDOをSSOプラットフォームに統合することが非常に簡単になりました。したがって、SSOの背後にあるすべてのアプリケーションが自動的にその恩恵を受けました。」

Target がユーザーにパスキーを迅速に採用させる方法に関して、シェフィールド氏は、このオプションはユーザーに電子メールで何をすべきかを説明しようとするのではなく、ログイン フローでユーザーに伝えられたと述べています。

全体として、シェフィールド氏は、組織が現在多要素認証(MFA)にOTP(ワンタイムパスワード)を使用している場合、どのような形式のFIDOでもユーザーエクスペリエンスとセキュリティが大幅に向上すると強調しました。

「この分野での25年のキャリアの中で、セキュリティとユーザーエクスペリエンスを同時に提供するセキュリティプログラムは多くありません」と彼は言いました。「したがって、FIDO 以外のものを使用している場合は、ゲームを向上させ、ユーザーに素晴らしいエクスペリエンスを提供する絶好の機会があり、それがあなたをヒーローにするはずです。」

Amazonでパスキーを使用して10億人の顧客を認証

現在、パスキーをサポートしている最大の消費者向け Web サイトの中には、オンライン大手の Amazon があります。

Amazonのプロダクトマネジメント担当シニアマネージャーであるYash Patodia氏は、世界中の何億人もの消費者にパスキーがどのように展開されたかを詳しく説明しました。パトディア氏は、パスワードは悪意のある行為者にとって比較的簡単に解読できると指摘し、アマゾンの動機を説明した。同氏は、パスキーは顧客が他の方法よりも簡単に認証し、ユーザーエクスペリエンスを向上させるのに役立つと指摘した。

Amazonは、Web、iOS、Androidプラットフォームに異なるAPIを使用してパスキーを実装しました。現在、あらゆるデバイスで利用可能になったAmazonの目標は、来年、顧客ベースの認知度を高め、パスキーの採用を増やすことです。同氏の見解では、パスキーは大量採用に適しており、Amazon のユーザーベースからの初期の兆候は非常に心強いものです。

「大きな顧客ベースを持つ消費者向け企業であれば、ぜひこのオプションを検討してください」と彼は言いました。

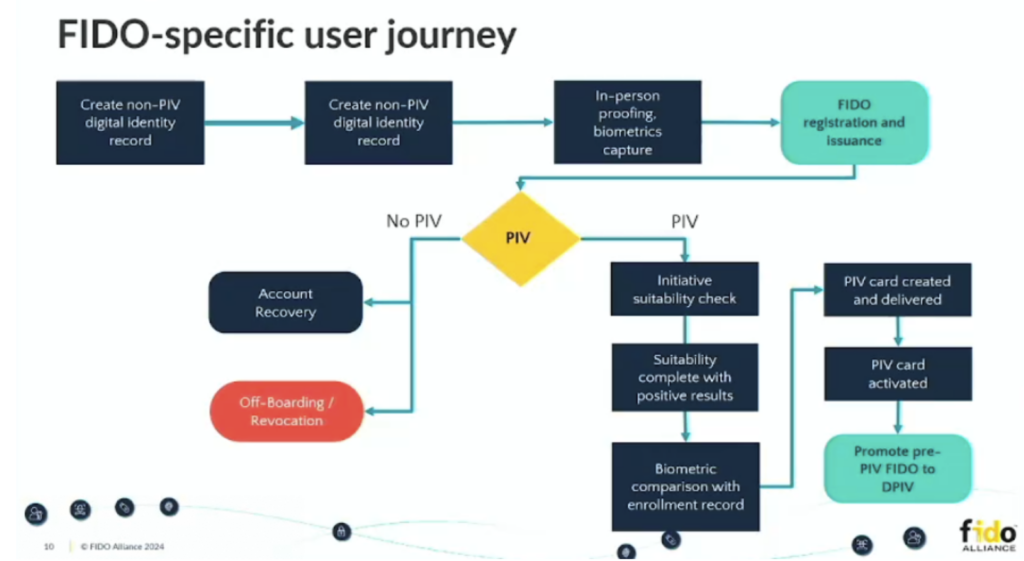

米国政府におけるFIDOとパスキーに関する考慮事項

米国政府は強力な認証の世界に精通しており、多くのスタッフがすでにPIV(Personal Identity Verification)スマートカード認証情報を使用しています。

FIDOアライアンスの政府展開ワーキンググループ(GDWG)のメンバーであるIDEMIAのTeresa Wu氏とYubicoのJoe Scalone氏が、パスキーがPIV認証情報を補完し、ゼロトラストセキュリティモデルをサポートする方法の概要を説明しました。

政府機関がフィッシングに強い多要素認証の実装に取り組んでいるため、パスキーはワンタイムパスワードやハードウェアトークンよりもシームレスなユーザーエクスペリエンスを提供できるオプションです。

「私たちはPIVに取って代わるためにここにいるのではなく、PIVがカバーされていないFIDOを補完して使用するためにここにいます」とウー氏は述べています。

FIDOの機会の1つは、職務上PIVカードの資格がない連邦請負業者や従業員です。現在、これらの個人はシステムへのアクセスにパスワードに依存しています。

パスキーのポータビリティの現状は改善される予定

ユーザー エクスペリエンスの重要な側面は、ユーザーが望む場合に、パスキー プロバイダーを変更し、あるプロバイダーから別のプロバイダーに移動する機能です。

DashlaneのRew Islam氏と1PasswordのNick Steele氏によると、既存のパスワードマネージャーとレガシーパスワードでは、認証情報を移動するプロセスは特に効率的でも安全でもありません。FIDOアライアンス内のクレデンシャル・プロバイダー・スペシャル・インタレスト・グループは、異なるパスワード/パスキー管理アプリケーション間でパスワードを安全に移植するための新しい標準で解決しようとしている状況です。

このグループは、ハイブリッド公開鍵暗号化を使用して資格情報を安全に転送する新しい資格情報交換プロトコルを開発しています。この取り組みには、資格情報の標準化されたデータ形式の開発も含まれます。

「標準の資格情報形式を持つことで、異なる組織内の 2 つの異なるプロバイダー間で資格情報を共有するための相互運用性が可能になります」と Steele 氏は述べています。

クレデンシャル交換の概念実証デモは現在、日本の大阪で開催されるFIDOメンバープレナリーの5月に予定されています。イスラムは、この取り組みは、共通の目的のためにさまざまな競争力のあるベンダーを結びつけるFIDOの力の真の勝利を表していると指摘した。

パスキーに関するよくある質問

バーチャルサミットは、「Ask Me Anything」(AMA)セッションで締めくくられ、参加者はパスキーに関する最も差し迫った質問をしました。

大きな質問の中には、次のようなものがあります。

組織は、セキュリティとユーザビリティの観点から、同期されたパスキーまたはデバイスバインドされたパスキーの選択をどのように検討すべきでしょうか?

ターナー氏は、最初に明確にしておきたいのは、同期されたパスキーがおそらくほとんどのユースケースで正しい答えであるということです。とはいえ、FIDOは、人々がはるかに高いリスクプロファイルを持っている分野があることを認識しており、そのような場合、デバイスバインドされたパスキーはさらなるレベルの信頼を提供できると指摘しました。

パスキーはトランザクション署名で役割を果たすことができますか?

タレスのペドロ・マルティネス氏は、はい、パスキーを使用してトランザクションに署名できると答えました。同氏は、FIDOプロトコルの素晴らしさは、チャレンジの署名に基づいていることだと説明しました。そのため、デジタル署名が必要なトランザクションに関連するデータを含めるためにチャレンジを調整することができます。

パスキーがデフォルトの認証モードになるのはいつですか?

シキア氏は、すべてのパスワードがなくなるとは思わないが、パスワードのない未来に期待していると語った。

「高度なリスクエンジンと異常検出器は、パスワードの受け入れについてあまり考えません」と彼は言います。「しかし、パスキーがより普及し、デフォルトになるにつれて、パスワードの使用自体が異常になります。そして、その時こそ、パスワードの使用がリスクが高く異常な行為として正当に見られる素晴らしい未来になると思います。」